Очевидно, что большинство атак в облаке связано с утечками данных и мисконфигурациями. Положение осложняется ещё и тем, что в современных облаках хранится огромное количество различных внутренних сущностей и данных, которые постоянно меняются.

Yandex Security Deck: как собрать всё воедино в облачной безопасности

Надёжная облачная безопасность — это единая система защиты, а не набор разрозненных инструментов. Рассказываем, как Yandex Security Deck реализует CNAPP‑подход: объединяет ключевые функции безопасности и даёт разработчикам полный контроль над рисками.

- В большинстве облачных платформ безопасность реализуется с помощью разрозненных инструментов, что не даёт полной картины рисков и усложняет управление.

- CNAPP-подход (Cloud-Native Application Protection Platform) помогает избежать фрагментарности, объединяя множество функций безопасности в интегрированных платформах.

- CNAPP предоставляет единый центр управления безопасностью приложений в облаке, включая инструменты автоматизации, единый интерфейс для оценки рисков и механизмы защиты приложений.

- Yandex Security Deck — CNAPP-платформа для управления безопасностью в облаке, которая включает модули CSPM (контроль конфигураций), KSPM (контроль Kubernetes®), DSPM (контроль данных), CIEM (диагностика доступов) и другие.

- Модуль CSPM автоматически выявляет небезопасные конфигурации, уязвимости и несоответствия требованиям нормативных документов.

- Модуль KSPM защищает K8s®-кластеры и приложения внутри них, отвечая за безопасность контейнерных приложений от стадии хранения образов до исполнения в Kubernetes.

- Модуль DSPM предназначен для автоматического обнаружения чувствительных данных в облачной инфраструктуре.

- Yandex Security Deck предоставляет единый дашборд для работы с алертами и рисками, обогащая их контекстом и рекомендациями, что помогает избежать «усталости от сигналов тревоги».

- ИИ-ассистент в Yandex Security Deck даёт рекомендации по безопасной настройке сервисов Yandex Cloud и соответствию инфраструктуры требованиям безопасности, используя информацию из внутренней базы знаний и документации.

- Использование Yandex Security Deck позволяет проводить меньше ручных проверок, быстро реагировать на критические события и упрощать масштабирование безопасности облака.

Современное облако — это динамичная среда с большим количеством данных и инструментов автоматизации. Чтобы всё это комплексно защищать, нужно отслеживать и контролировать множество сущностей: от аутентификации до мониторинга событий безопасности.

В большинстве облачных платформ безопасность реализуется с помощью набора разрозненных инструментов — например, для сканирования кода, конфигураций, защиты рабочих нагрузок и т. д. Это не обеспечивает полную картину рисков, а сложность управления и множество ложных срабатываний мешают разработчикам.

Избежать фрагментарности помогает подход Cloud-Native Application Protection Platform (CNAPP-подход). Интегрированные платформы с таким подходом объединяют в себе множество функций безопасности. В этой статье расскажу, как CNAPP позволяет защищать облака в реальном времени и даёт разработчикам единый взгляд на безопасность.

Облачные данные и конфигурации — слабые места безопасности

По данным нашего исследования, треть всех атак на облачную инфраструктуру связана с мисконфигурациями её настроек и уязвимостями. К инцидентам приводит неправильная настройка сетевой связности и прав, когда доступными становятся ресурсы, которые доступными быть не должны.

Согласно другому нашему исследованию, главный метод компрометации облачной инфраструктуры по классификации MITRE ATT&CK® — T1078: Valid Accounts (использование действительных учётных данных). После успешной компрометации злоумышленники создают дополнительные ключи для закрепления.

На втором месте (29%) — дополнительные облачные учётные данные (T1098.001: Account Manipulation: Additional Cloud Credentials). Эта техника тесно связана с предыдущей и предполагает манипуляции с учётными записями — после получения доступа через действительные учётки злоумышленники могут генерировать собственные ключи SSH, обновлять статические ключи доступа сервисных аккаунтов или создавать новые.

Специфика защиты в динамичной облачной среде

Облачные технологии обрабатывают огромные массивы данных, поэтому важно уметь оперативно анализировать и проверять их в реальном времени. Ситуацию усложняет и то, что в облаке физические ресурсы (например, серверы и сети) «превращаются» в виртуальные машины, контейнеры и другие сущности. Это изолирует приложения, но также приводит к постоянному перемещению виртуальных машин между хостами, изменению конфигураций и динамическому распределению ресурсов.

Инструменты вроде Kubernetes® автоматически управляют жизненным циклом ресурсов: запускают, останавливают, масштабируют сервисы в ответ на события или по расписанию. Это создаёт среду, где состояние инфраструктуры постоянно меняется. Ошибки в настройках и известные уязвимости часто используются для внедрения вредоносного кода в виртуальные машины и контейнеры.

Когда ресурсы и пользователи быстро меняются, нужно обеспечить точечный контроль доступа в реальном времени: назначение прав, многофакторную и контекстуальную аутентификацию. Критически важно непрерывно отслеживать состояние инфраструктуры, конфигураций и действия пользователей. Для этого используют SIEM-системы, журналы событий и инструменты Cloud Security Posture Management (CSPM).

Ошибки в настройке виртуальных машин, сетей и хранилищ — одна из главных причин уязвимостей. Избежать этого можно, если автоматизировать контроль конфигураций и быстро устранять отклонения от стандартов безопасности и комплаенса.

Главные угрозы при ошибках конфигурации связаны с неправильным управлением доступом (IAM-ключи, роли, публичные IP) и шифрованием (например, S3). Использование подходов недоверия по умолчанию, принципа минимальных привилегий, федерации сервисных аккаунтов и надёжных шифровальных политик позволяет значительно снизить риски для инфраструктуры.

CNAPP-подход учитывает специфику облака и собирает все инструменты безопасности воедино

Поскольку принцип минимальных привилегий в нашем облаке реализован на уровне архитектуры, то всё работает в рамках единой ресурсной модели. Платформа представляет собой множество сервисов с общими соглашениями по базовым контрактам — модели безопасности, API операций и т. п.

Наш опыт показывает, что у 90% компаний нет специалистов, которые могут от и до курировать вопросы облачной безопасности. Единый подход к облачной безопасности помогает реализовать CNAPP — платформа для защиты облачных приложений на всех этапах их жизненного цикла: от разработки до эксплуатации в продакшен-среде.

CNAPP — единый центр управления безопасностью приложений в облаке, который учитывает его специфику и включает:

- инструменты автоматизации безопасности в облачной инфраструктуре;

- единый интерфейс для оценки рисков;

- механизмы защиты приложений, которые могут использоваться на стороне разработчиков и DevOps.

Использование CNAPP решает главную проблему — фрагментарность инструментов облачной информационной безопасности. Платформа помогает собрать разрозненные решения воедино — если в компании много отдельных сервисов для сканирования кода, конфигураций, защиты рабочих нагрузок и т. д.

Единое окно входа в виде CNAPP помогает объединить три ранее изолированные команды: разработчиков, архитекторов и специалистов по безопасности, давая им общий язык и единую платформу. CNAPP подходит ИБ-командам, DevOps- и SRE-инженерам, архитекторам облачных решений и специалистам по комплаенсу и аудиту, которые:

- активно используют облачную инфраструктуру, в том числе Kubernetes;

- хранят и обрабатывают чувствительные данные в облаке;

- стремятся централизовать управление безопасностью и снизить операционную нагрузку.

По мнению Gartner

Сейчас глобальный рынок CNAPP быстро растёт, поглощая рынки более узких решений: CSPM, CWPP и т. п. Поэтому CNAPP — это стратегический шаг от набора точечных решений к целостной безопасности, ориентированной на разработчика и жизненный цикл облачного приложения.

Что такое Yandex Security Deck и какие задачи решает

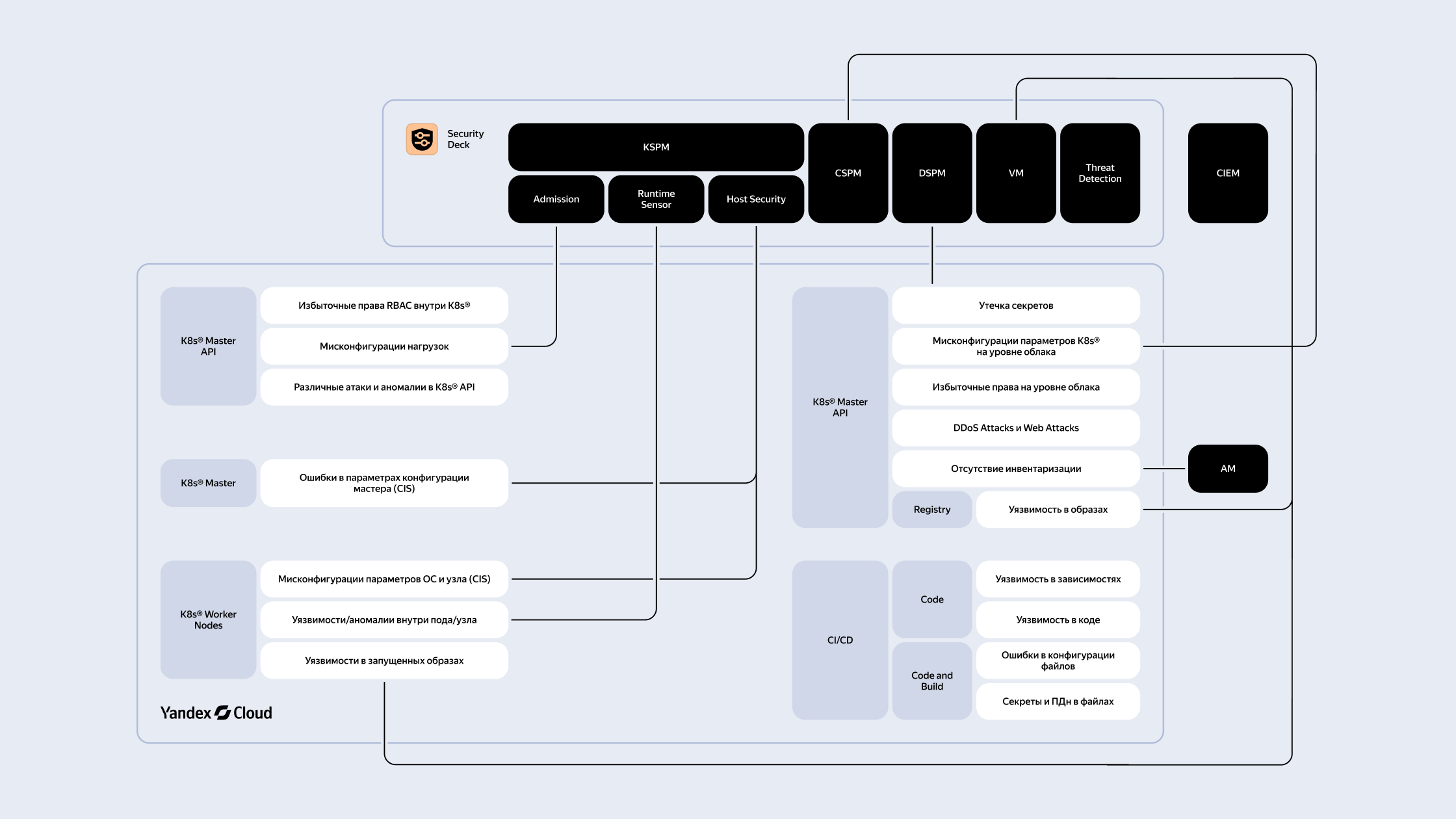

Yandex Security Deck — наша CNAPP-платформа для решения основных проблем управления безопасностью в облаке с несколькими модулями:

- CSPM (контроль конфигураций) — ищет мисконфигурации всех облачных объектов на предмет соответствия стандартам безопасности.

- KSPM (контроль Kubernetes®) — защищает K8s-кластеры и приложения внутри. Отвечает за безопасность контейнерных приложений от стадии хранения образов до исполнения или работы в Kubernetes.

- DSPM (контроль данных) — контролирует потоки данных в облачных хранилищах, выявляет наличие чувствительных данных.

- CIEM (диагностика доступов) — собственно, диагностирует доступы и права.

- Алерты — предоставляет единый интерфейс для просмотра алертов — специальных документов, содержащих уведомления или предупреждения о наличии проблем с безопасностью.

- ИИ-ассистент — даёт рекомендации по безопасной настройке сервисов Yandex Cloud и соответствию вашей инфраструктуры требованиям безопасности.

- Access Transparency — инструмент для просмотра аналитики о действиях, которые инженеры Yandex Cloud производят с ресурсами организации.

Дальше мы расскажем о модулях подробнее.

Использование Security Deck даёт:

- контекст и комплексную защиту;

- управляемость — инструмент не требует инсталляции, поддержки со стороны пользователя и экспертных знаний о продукте и облачной безопасности. Нужные компоненты и правила устанавливаются полуавтоматически, а вся ручная настройка занимает около получаса;

- автоматизацию контроля конфигураций и соответствия требованиям стандартов безопасности;

- контроль данных и поиск чувствительной информации;

- рекомендации по обеспечению безопасности и исправлению потенциально опасных моментов;

- декларативность — достаточно объявить о политике, которой должны соответствовать ваши кластеры, и определить скоуп защиты (например, целое облако или отдельные кластеры Kubernetes). Система сама будет отслеживать появление новых K8s-кластеров в интересующем скоупе, устанавливать на них нужные политики и защищать их;

- повышение скорости развёртывания и старта использования, time to protection. Средства защиты из облака гораздо быстрее тестировать, закупать и устанавливать, чем собственные решения on-premises.

Yandex Security Deck: основные сценарии использования

Как правило, у пользователей при миграции в облако возникают типовые проблемы и вопросы, так или иначе связанные с информационной безопасностью. Рассмотрим самые частые из них и кратко расскажем, чем в каждом случае может помочь CNAPP-подход.

«Переехали в облако и не понимаем, всё ли настроено безопасно»

Тут пригодятся все модули Yandex Security Deck, но в первую очередь CSPM — модуль для оценки безопасности облачной инфраструктуры. Он автоматически выявляет небезопасные конфигурации, уязвимости и несоответствия требованиям нормативных документов.

На базе пользовательского CSPM можно автоматически проверять соответствие облачной инфраструктуры стандартам безопасности. Например, стандарту Yandex Cloud по защите облачной инфраструктуре или отраслевым стандартам и требованиям (152-ФЗ, PCI DSS, ГОСТ Р 57580, ISO).

«Есть Kubernetes, но нет прозрачности: непонятно, что происходит в кластерах»

В случае с Kubernetes Yandex Security Deck помогает решать такие проблемы:

- Невидимость действий в кластере — кто и что делал, какие команды выполнялись.

- Небезопасные конфигурации — слабые настройки PodSecurityPolicy, NetworkPolicy, RBAC.

- Уязвимости в образах контейнеров — устаревшие пакеты, CVE.

- Подозрительная активность — попытки эскалации привилегий, сканирование сети изнутри.

- Несоответствие стандартам Threat Matrix for Kubernetes® (Microsoft), Pod Security Standards.

- Отсутствие контроля доступа — избыточные права у пользователей или сервисов.

Модуль KSPM защищает K8s-кластеры и приложения внутри них. Он отвечает за безопасность контейнерных приложений от стадии хранения образов до исполнения или работы в Kubernetes.

«Нужно понимать, где лежат чувствительные данные и кто к ним имеет доступ»

Модуль DSPM предназначен для автоматического обнаружения чувствительных данных в облачной инфраструктуре. Он позволяет находить персональные данные (Ф. И. О., СНИЛС, телефонные номера, электронные адреса, ИНН и т. д.), выявлять чувствительные учётные данные (ключи или токены) и сканировать различные хранилища.

Как начать работу с Yandex Security Deck: первый онбординг

Создание окружения

Окружение Security Deck — это контейнер с ресурсами модулей, перечнем контролируемых ресурсов, параметрами контроля и другими настройками. Окружения позволяют более гранулярно управлять безопасностью инфраструктуры в Yandex Cloud, проверяя её на соответствие отраслевым стандартам.

Чтобы начать работу, создайте первое окружение:

- укажите облачные ресурсы, которые нужно контролировать;

- определите требования к их безопасности;

- пригласите коллег для совместной работы.

Подробнее о создании и настройке окружения — в докладе

Первые шаги в работе с Yandex Security Deck, начиная с создания окружения, подробно описаны в документации.

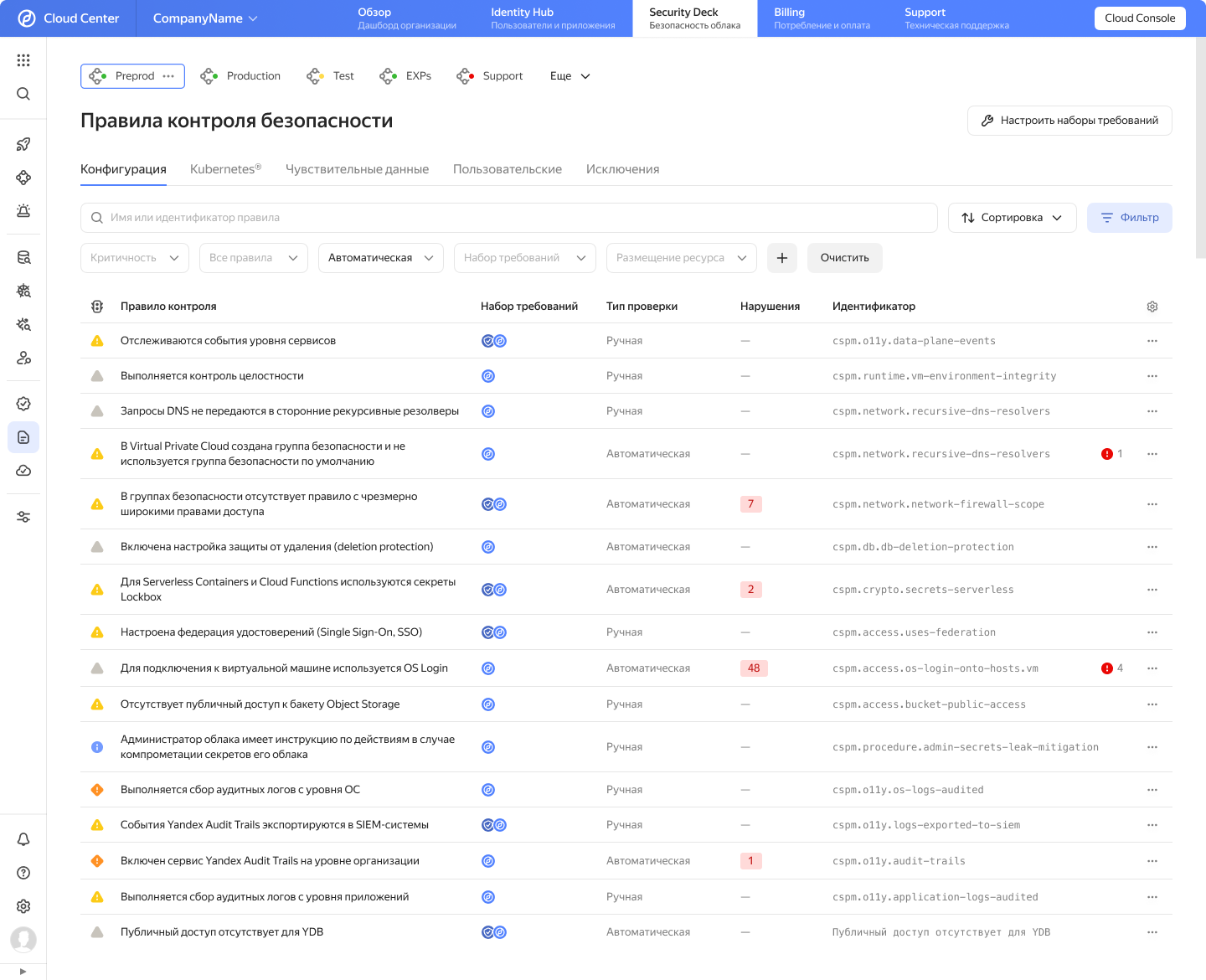

Контроль конфигураций облака: модуль CSPM

Ошибки конфигурации, например открытые бакеты, неопределённые роли IAM и раскрытые секреты, — это самый простой путь для атакующих. Использование мультиоблаков и быстрое развитие DevOps усугубляют риски.

Современные системы CSPM непрерывно мониторят облачные среды на предмет рисков: неправильных настроек, нарушений нормативных требований, уязвимостей и многого другого. CSPM помогает устранять риски во всей облачной инфраструктуре, включая среды SaaS, PaaS и IaaS.

Кроме прочего, CSPM позволяет проводить:

- непрерывное сканирование на наличие ошибок конфигурации;

- выявление нарушений соответствия стандартам (CIS и другие индустриальные стандарты);

- приоритизацию эксплуатируемых рисков для снижения усталости от предупреждений;

- поддержку аудитов и безопасное внедрение DevOps.

CSPM в Yandex Security Deck: основные функции

CSPM отслеживает конфигурации, состояние инфраструктуры целиком и оценивает её на основе стандартов безопасности. Если действие или связанный с ним актив нарушает предопределённую политику безопасности, то действие блокируется. Например, если в бакете есть персональные данные, то он не должен быть открыт наружу с помощью прав доступа. Другой пример: если существует виртуальная машина с доступом в интернет, она не должна получать доступ в приватную сеть.

Ключевые объекты в этой технологии — активы, сущности облачной инфраструктуры: создаваемые и удаляемые виртуальные машины, сети, хранилища с набором меняющихся со временем атрибутов. А ещё — предикаты, правила безопасности, определяющие условия, которые должны выполняться для активов в любой момент времени.

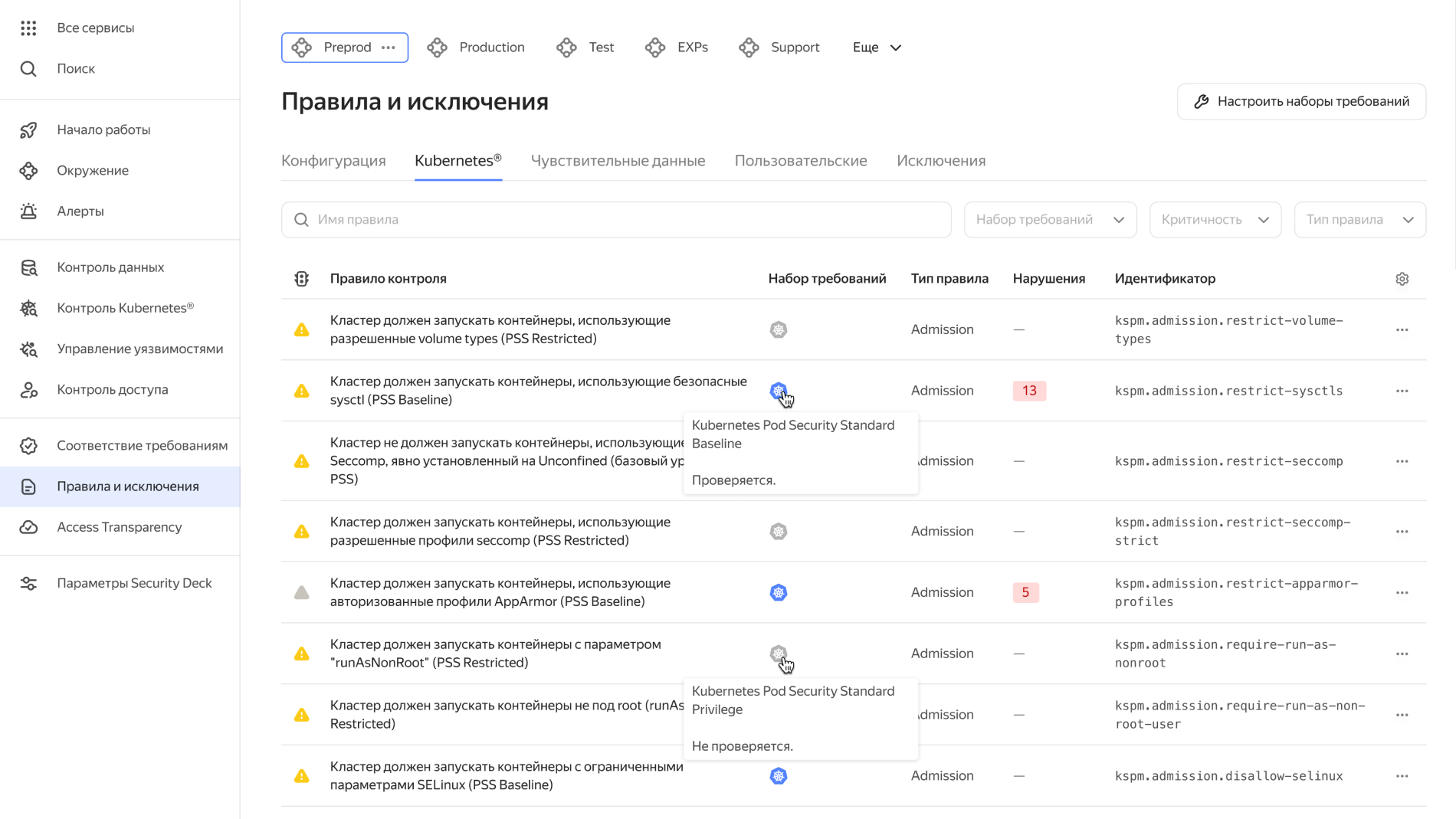

Правила и исключения модуля позволяют обеспечить соответствие политикам безопасности и защиту от общих угроз и уязвимостей в облачной среде.

Как подключить CSPM

В качестве ресурсов, контролируемых окружением, можно выбирать организации в Yandex Identity Hub, отдельные облака и каталоги в них. Окружение получает доступ к контролируемым ресурсам через коннекторы.

Создавать окружения и управлять ими может пользователь со следующими ролями:

security-deck.admin— на каталог, в котором будут храниться ресурсы Yandex Security Deck и его модули;auditor— на организацию, облако или каталог, безопасность в которых будет контролировать окружение.

Подробнее о том, как работать с правилами и исключениями, — в документации.

Настройка стандартов и сертификатов соответствия

Сейчас Yandex Security Deck поддерживает проверку инфраструктуры на соответствие нескольким стандартам безопасности.

На дашборде интерфейса для каждого отраслевого стандарта (набора требований) отображается сводка с результатами проверок — в ней указываются наиболее частые нарушения, а также диаграмма критичности выявленных нарушений.

Модуль контроля конфигурации CSPM с фильтрами без сортировки

Как выбирать конкретные сертификации и смотреть дашборд соответствия требованиям, подробно описано в документации.

Безопасность Kubernetes: модуль KSPM

Большинство существующих продуктов информационной безопасности не учитывают контекст и специфику среды, в которой развёрнут Kubernetes. Кроме того, пользователи хотят максимально полную защиту, начиная от кода и заканчивая рантаймом. На рынке очень мало таких комплексных решений, существующие сервисы не могут декларативно раскатать политики безопасности на все подразделения.

Внедрение средств защиты Kubernetes занимает много времени: нужно покупать лицензии, нанимать подрядчиков и управлять большими проектами по инсталляции.

Многие угрозы связаны не только с Kubernetes, но и со средой, в которой он развёрнут. Кроме Kubernetes API, нужно защищать ещё и ноды, и облачное окружение. А ещё могут быть проблемы на уровне CI/CD, когда образ ещё только собирается в виде файла.

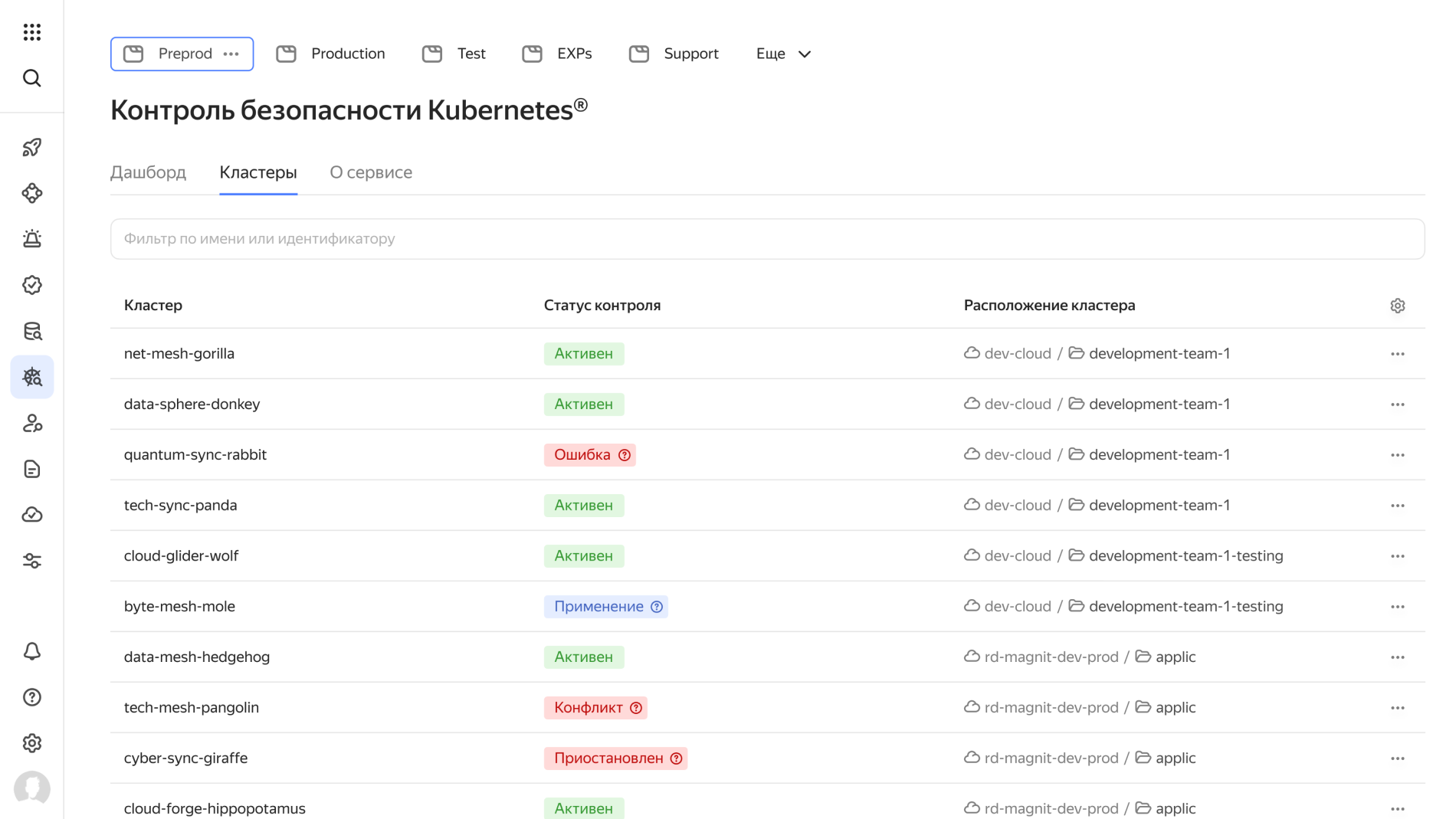

Модуль KSPM позволяет решать эти проблемы. Он защищает K8s-кластеры и приложения, развёрнутые внутри Yandex Cloud, отвечает за безопасность контейнерных приложений от стадии хранения образов до исполнения или работы в Kubernetes.

В будущем появится возможность для защиты любых Kubernetes-кластеров с помощью KSPM.

Подробнее о том, как работает KSPM, — в докладе

Защита от рисков Kubernetes

KSPM защищает в рантайме, инвентаризируя кластеры Kubernetes. Ниже представлена схема, которая иллюстрирует, как различные компоненты Security Deck защищают Kubernetes в облаке от разных типов угроз.

Соответствие компонентов Yandex Security Deck и видов облачных угроз, которые они предотвращают

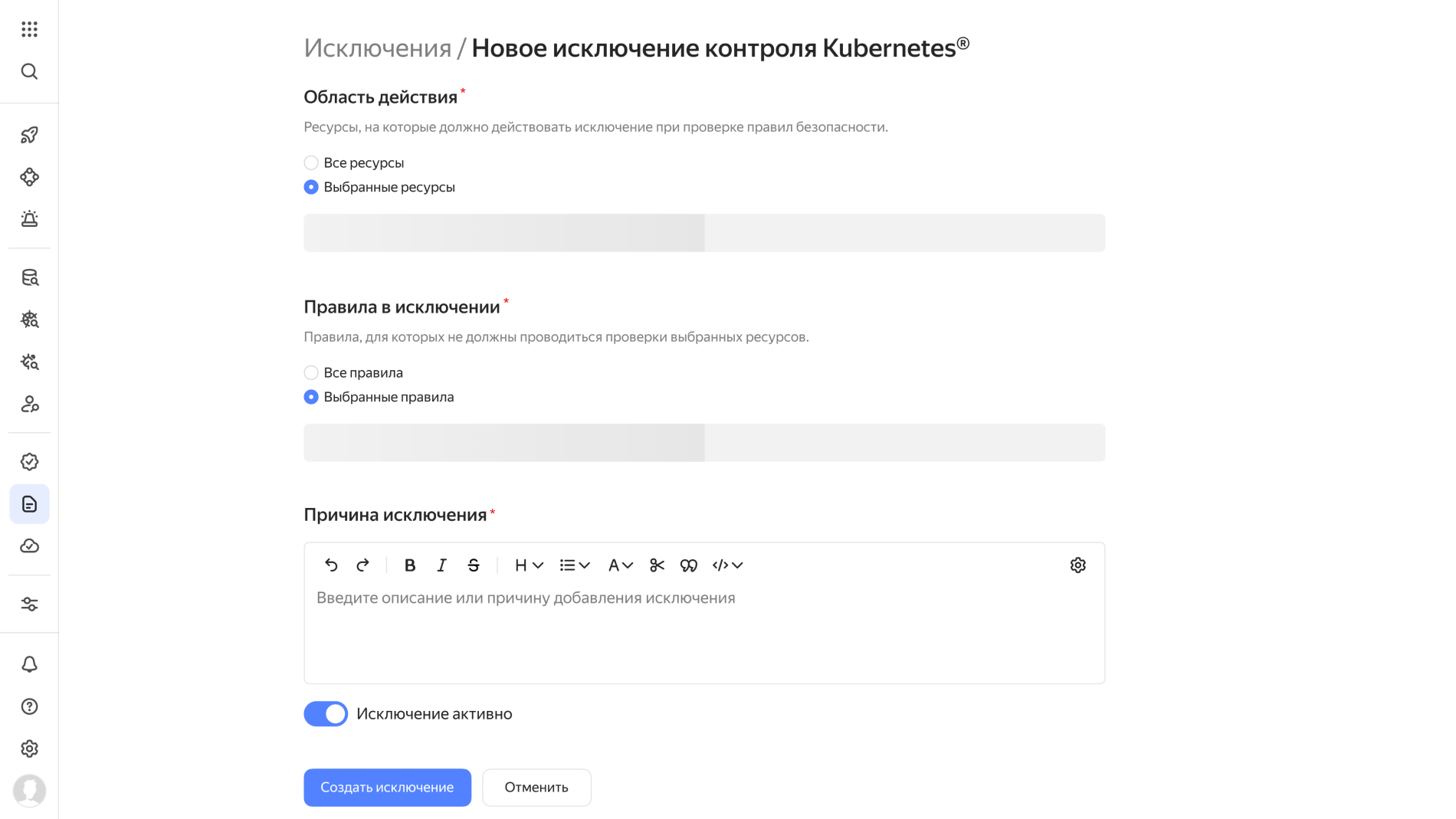

Активация защиты Kubernetes

Модуль KSPM позволяет настраивать правила безопасности под специфические требования организации, а также создавать исключения из правил. Активировать его можно по шагам, описанным в документации.

После того как будут выполнены все шаги активации, вы увидите, что система обнаружила ваши кластеры:

Дальше следует протестировать, как работает KSPM.

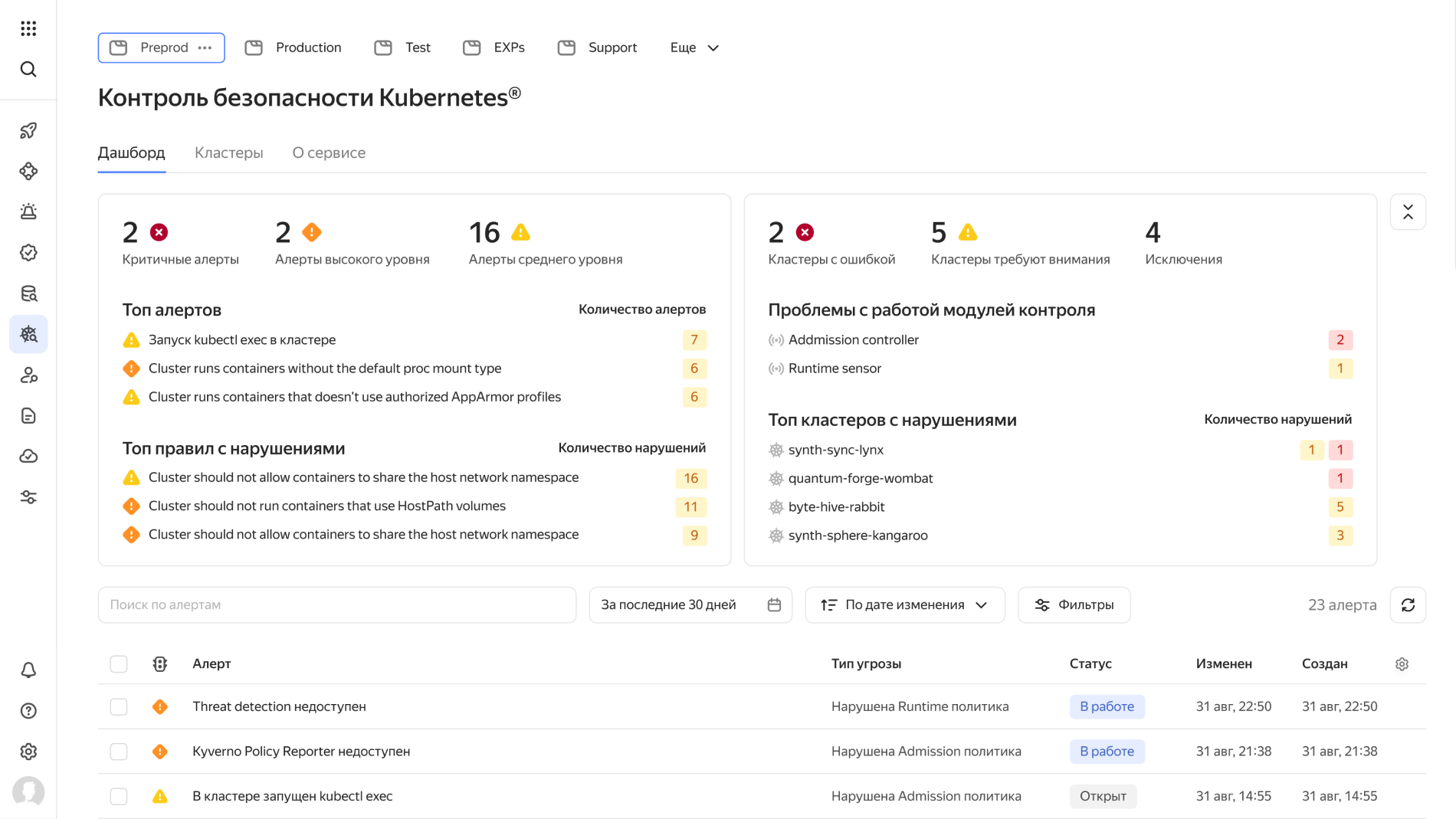

Сделаем тестовый деплой с мисконфигурацией через Kubernetes. Для этого можно взять репозиторий плохих подов, открыть манифест пода, который использует mount worker nods. Затем сделать его деплой через интерфейс Kubernetes в облаке и посмотреть дашборд в KSPM с алертами:

Виртуальный кластер внутри физического, который позволяет разделить ресурсы и объекты на логические группы.

Один из алертов говорит, что рабочая нагрузка в конкретном name space пытается задеплоиться в кластер и нарушает правило Pod Security Standards, а именно маунтит HostPath, то есть подключает его к файловой системе контейнера и создаёт риски для безопасности кластера.

Для этого алерта можно посмотреть детали и рекомендации по исправлению ситуации, её критичность. Также можно изменить его статус или прокомментировать. Далее — перевести алерт в статус «Требуется информация» и назначить ответственного.

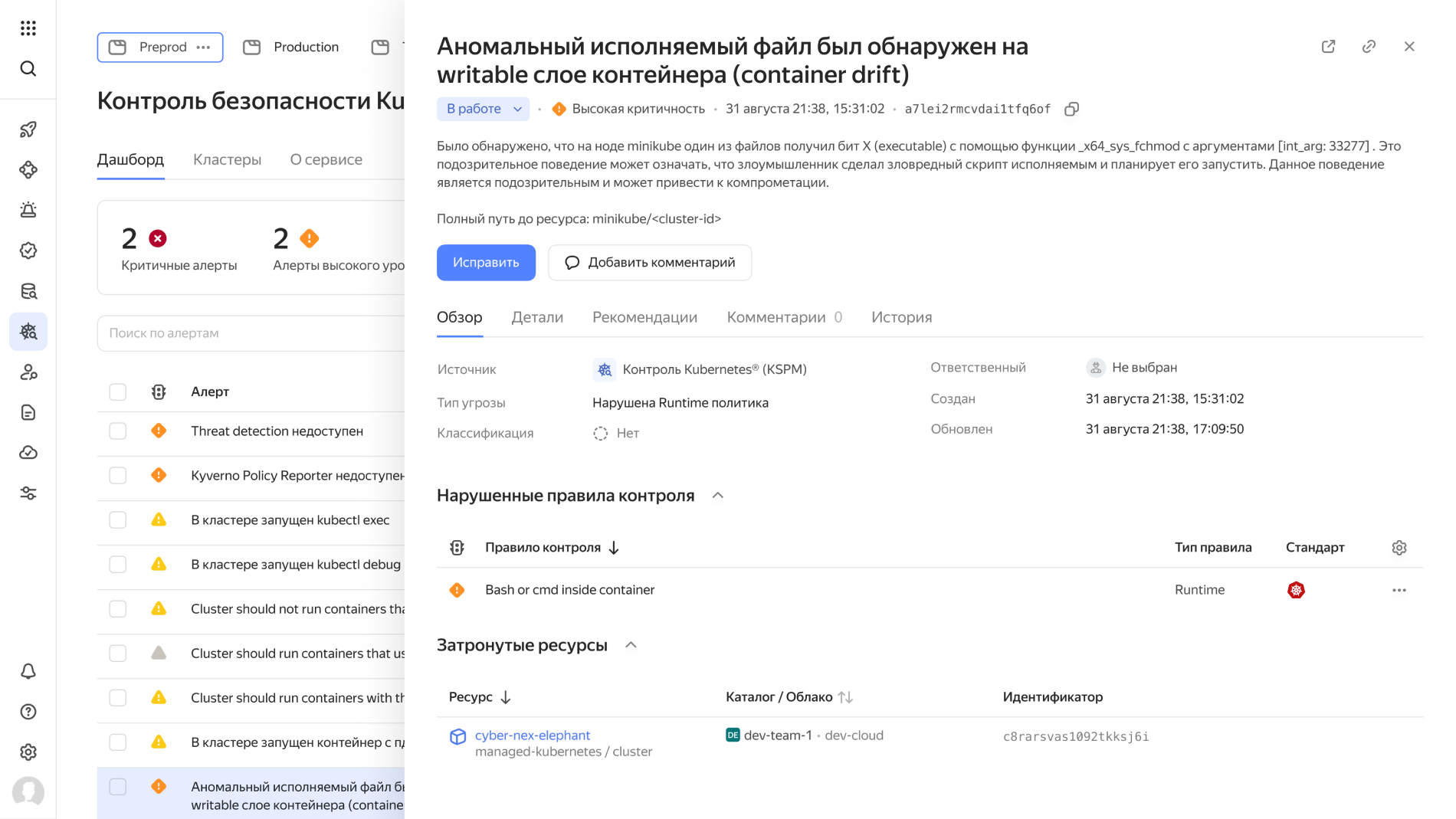

Проверим работу Runtime Sensor. Для проверки можно смоделировать распространённый кейс атаки на Kubernetes. Для этого нужно зайти внутрь пода, создать в реальном времени файл-скрипт и повысить его привилегии — сделать исполняемым.

На дашборде KSPM появится алерт с высокой критичностью — какой-то файл внутри пода сделали исполняемым, то есть повысили его привилегии:

Можно добавить кластер в исключения в блоке с правилами, указать причины исключения и политику для конкретного кластера в соответствующем поле:

Можно посмотреть правила, которые отвечают за мисконфигурации уровня облака, и обратить внимание на правила для Kubernetes:

Мониторинг KSPM: основные стандарты

-

Admission Controller работает на базе Pod Security Standards, которые приняты в индустрии. Это перечень политик, запрещающих инсталлировать поды в кластер, если они нарушают политики безопасности.

-

Для Runtime Sensor мы написали собственные политики, учитывая опыт службы безопасности Яндекса, и установили соответствие правил обнаружения угроз с общепризнанной классификацией техник и тактик злоумышленников MITRE ATT&CK® от Microsoft — компонентом, который в реальном времени выявляет атаки на рабочие узлы и нагрузки согласно лучшим практикам стандартов Threat Matrix for Kubernetes.

Всего мы разработали около трёх десятков политик, которые применяются во время работы системы. Например, если кто-то повышает привилегии внутри пода или на рабочие узлы или же пытается выйти за пределы контейнера — всё это будет определяться.

- Host Security нужен для того, чтобы файлы на рабочих узлах и настройки Kubernetes API соответствовали стандарту CIS Kubernetes Benchmark. Этот компонент всё это проверяет и подсказывает, где существуют проблемы.

Важно отметить, что многие средства защиты Kubernetes оказывают негативное влияние на нагрузку на кластеры. Мы постарались сделать так, чтобы наша система защиты потребляла минимум ресурсов и не нагружала кластеры.

Когда система находит инциденты, она их не блокирует. Наш опыт показывает, что в режиме блокировки мало кто применяет системы защиты Kubernetes, потому что есть риски положить продакшен. Но в будущем появится возможность гранулярно переводить политики в режим блокировки.

Работа с алертами и рисками: единый дашборд безопасности

Модуль «Алерты» в Yandex Security Deck — это единый интерфейс для просмотра алертов, специальных документов с уведомлениями или предупреждениями о наличии проблем с безопасностью: атак на инфраструктуру, уязвимостей, небезопасных конфигураций, утечек и инцидентов. Про каждый алерт модуль даёт дополнительную информацию: его источник, список затронутых ресурсов и рекомендации по устранению.

В экосистеме платформы не нужно переключаться между модулями и разными интерфейсами: метрики и события безопасности собраны в едином окне. Так вы работаете быстрее и видите все события в общем контексте.

В качестве источников данных модуль «Алерты» использует приёмники алертов, в которых агрегируются алерты из DSPM, CSPM и KSPM.

Проблема большинства систем безопасности в облаке — избыток сигналов. Один и тот же риск может проявляться в разных слоях: в конфигурациях облака или данных, активностях в кластере. Если смотреть на это разрозненно, команда получает сотни уведомлений без ответа на главный вопрос: насколько это опасно именно в нашем окружении и что делать сейчас.

Yandex Security Deck решает это за счёт обогащения алертов контекстом — каждый сигнал становится не просто фактом, что нарушена политика безопасности, а понятной задачей с доказательствами и рекомендациями.

В карточке алерта видно:

- какие ресурсы затронуты и где они находятся: в облаке, каталоге, кластере, name space;

- что именно нарушено: правило, политика, событие, почему это важно;

- связанный контекст из других доменов, а также рекомендации по митигации и советы, что делать дальше.

Так алерт превращается из «шумного уведомления» в единицу работы, которую можно брать в обработку.

Когда на дашборде слишком много равнозначных алертов и уведомлений, у дежурных может возникать усталость от сигналов тревоги — состояние, когда из‑за избытка уведомлений они перестают адекватно реагировать на сигналы, даже критические.

Yandex Security Deck помогает понять, на какой алерт нужно обратить внимание, потому что показывает не просто список срабатываний, а их риск в контексте инфраструктуры. На единый дашборд алерты приходят уже обогащённые данными и контекстом: какие ресурсы затронуты и где они находятся. Система подсвечивает, что действительно может быстро привести к инциденту, и позволяет отфильтровать «фоновую гигиену» от ситуаций, требующих немедленного реагирования.

Не нужно тратить время на догадки: в карточке алерта есть понятное описание, рекомендации и ИИ-ассистент (о нём чуть позже), а также поля для организации работы — статус, ответственный, комментарии и выключение повторяющихся сигналов. В итоге приоритет формируется не вручную и не по ощущениям, а в виде управляемого потока задач: сначала то, что несёт максимальный риск здесь и сейчас, затем — плановое исправление менее критичных несоответствий.

ИИ-ассистент в Yandex Security Deck: как использовать его в ежедневной работе

ИИ-ассистент в Yandex Security Deck позволяет получить рекомендации по безопасной настройке сервисов Yandex Cloud и соответствию вашей инфраструктуры требованиям безопасности. Его создали на базе дообученной модели YandexGPT, он использует информацию из внутренней базы знаний и документации Yandex Cloud.

Запустить ИИ-анализ можно на странице алерта. Ассистент поможет исправить проблему, найденную в конфигурации, учитывая контекст алерта и его параметры. В дополнение к рекомендациям ИИ-ассистент подготовит суммаризацию и объяснение сути алерта:

Благодаря инструменту можно получать подсказки о требованиях безопасности, помощь с настройкой стандартов и пояснения в терминах. ИИ-ассистенту можно задавать вопросы — он будет искать с помощью RAG в специально подготовленной базе знаний.

Мы используем ИИ-ассистента в нашем операционном центре безопасности (SOC). Здесь его главная задача — уменьшить время на поиск данных. Он может объяснить сущность конкретного алерта простым языком, порекомендовать следующие шаги. Это значительно экономит время — благодаря ИИ-помощникам нам удалось автоматизировать 39% рутинных задач.

Yandex Security Deck — база для облачной безопасности

Инструменты и функциональность Yandex Security Deck позволяют проводить меньше ручных проверок при контроле облачной безопасности за счёт уменьшения количества ложных срабатываний, а также быстро реагировать на критические события. Кроме того, Security Deck значительно упрощает масштабирование всей безопасности облака.

Использование CNAPP-платформ сегодня стало стандартом облачной безопасности. Попробовать, как работает Security Deck, можно заказав демо с помощью формы обратной связи.

В этой статье:

- Облачные данные и конфигурации — слабые места безопасности

- Специфика защиты в динамичной облачной среде

- CNAPP-подход учитывает специфику облака и собирает все инструменты безопасности воедино

- Что такое Yandex Security Deck и какие задачи решает

- Как начать работу с Yandex Security Deck: первый онбординг

- Контроль конфигураций облака: модуль CSPM

- Безопасность Kubernetes: модуль KSPM

- Работа с алертами и рисками: единый дашборд безопасности

- ИИ-ассистент в Yandex Security Deck: как использовать его в ежедневной работе

- Yandex Security Deck — база для облачной безопасности