Важно понимать: разработчикам необязательно приходить с опытом в ИБ. Главное — сильные навыки бэкенд-разработки, работы с высокими нагрузками и сложной логикой. Экспертизу в безопасности они получают уже в процессе работы.

Команда информационной безопасности Yandex Cloud: как устроена её работа

Какие роли в ИБ-команде, чем занимаются специалисты и как строится работа во время инцидента, рассказывает Евгений Сидоров, директор по информационной безопасности Yandex Cloud.

- Команда информационной безопасности Yandex Cloud состоит из пяти направлений: разработчики продуктов безопасности, продуктовые менеджеры, инженеры ИБ, SOC (Security Operations Center) и Cloud Trust.

- Основные задачи команды — обеспечение безопасности платформы Yandex Cloud, разработка продуктов для клиентов, защита инфраструктуры, конфиденциальность данных и соответствие ключевым стандартам (PCI DSS, ГОСТ Р 57580, 152-ФЗ).

- Принцип работы — security by design: безопасность закладывается в архитектуру на этапе проектирования, а не исправляется после запуска продукта.

- Применяют эшелонированную защиту от уязвимостей: анализ уязвимостей проводят на всех этапах жизненного цикла продукта: от разработки до мониторинга в продакшене.

- Используют различные методы работы с уязвимостями: пентесты, учения purple team, security review, аудиты кода и архитектурных решений.

- SOC мониторит события безопасности, реагирует на инциденты и оказывает услуги мониторинга для клиентов.

- Cloud Trust помогает клиентам реализовывать сложные сценарии в облаке, особенно в высокорегулируемых отраслях (например, финтех), предоставляя комплексные услуги: от настройки безопасности до организации пентестов и взаимодействия с аудиторами.

- Взаимодействие с клиентами включает исследование и продажу услуг, техническую настройку сервисов и поддержку при возникновении инцидентов.

- В команде есть возможности для профессионального роста и развития: внутренние обучающие программы, профессиональные сообщества, возможность расти от разработчика до архитектора безопасности.

- Стратегическая цель команды — создавать передовые технологии вместе со средствами их защиты, чтобы бизнес мог использовать инновации безопасно.

Наша команда отвечает не только за безопасность всей платформы Yandex Cloud, но и за разработку продуктов, которые используют тысячи клиентов: от стартапов до крупных банков. Мы обеспечиваем защиту инфраструктуры, конфиденциальность данных и соответствие ключевым стандартам: PCI DSS, ГОСТ Р 57580, 152-ФЗ.

Масштабы Yandex Cloud требуют особого подхода. Мы не ждём атак — моделируем их заранее, ищем слабые места и тестируем системы раньше злоумышленников. Безопасность у нас превращается в сервис: клиенты управляют доступами через Yandex Identity and Access Management (IAM), шифруют данные с Yandex Key Management Service (KMS), отслеживают события в аудит-логах. За 2025 год потребление наших сервисов выросло на 49%, а выручка увеличилась в 2,3 раза.

В этой статье я расскажу, как работает команда, какие задачи мы решаем и какие специалисты нам нужны.

Пять направлений — одна миссия

Команда информационной безопасности Yandex Cloud состоит из пяти направлений, которые тесно взаимодействуют между собой.

Разработчики продуктов безопасности

Пишут код сервисов, которыми пользуются наши клиенты. Среди них — решение для защиты веб-приложений, платформа для управления безопасностью в облаке, криптосервисы, системы логирования событий и другие инструменты. Разрабатываем на Java и Go, используем Linux, Kubernetes®, Terraform, YDB, PostgreSQL и другие технологии.

Продуктовые менеджеры

Определяют, какие продукты и услуги безопасности нужны рынку. Они анализируют потребности клиентов, проводят интервью, формируют дорожные карты разработки, определяют ключевые свойства продуктов и их ценообразование. Совместно с отделом продаж они выводят решения на рынок, проводят вебинары и тренинги для клиентов.

Инженеры информационной безопасности

Проектируют подходы к защите, встраивают их в процессы компании и помогают всем командам облачной разработки создавать безопасные сервисы. Они не пишут код продуктов, но разрабатывают внутренние инструменты, проводят аудиты, выявляют уязвимости и координируют их устранение. В эту команду также входят специалисты по комплаенсу, которые отвечают за соответствие стандартам: разработку политик, регламентов, работу с аудиторами.

SOC (Security Operations Center)

Мониторит события безопасности, реагирует на инциденты и оказывает услуги мониторинга для клиентов. Если у клиента загорается «красный светофор» в системе безопасности, именно эти специалисты разбираются в ситуации и помогают устранить угрозу. Они работают как для внутренних нужд облака, так и для внешних клиентов на основе продуктов, разработанных первой группой.

Cloud Trust

Специализированное направление, которое помогает клиентам реализовывать сложные сценарии в облаке, особенно в высокорегулируемых отраслях. Сейчас основной фокус — финтех. Специалисты предоставляют комплексные услуги: от настройки безопасности под требования регуляторов до организации пентестов и взаимодействия с аудиторами. Это не просто консультации, а полное сопровождение проекта до получения необходимых лицензий и разрешений.

Все пять направлений работают как единый механизм. Разработчики создают инструменты, продуктовые менеджеры определяют стратегию их развития, инженеры внедряют решения в процессы и помогают командам, SOC обеспечивает мониторинг и реагирование, а Cloud Trust решает самые сложные задачи для клиентов в регулируемых индустриях.

Как мы работаем: от проектирования до инцидентов

Security by design с самого начала

Мы закладываем безопасность в архитектуру на этапе проектирования — это наш основной принцип построения облачной платформы, который мы соблюдаем и в создании облачных сервисов. Не внешнее требование, а часть процесса. Security by design означает, что мы не исправляем уязвимости после запуска продукта, а предотвращаем их появление ещё на стадии проектирования решения.

Этот подход требует, чтобы специалисты ИБ были вовлечены с самого начала — не как аудиторы, приходящие после создания сервиса, а как участники команды, которые помогают выстроить архитектуру правильно. На ранних этапах мы задаём ключевые вопросы: «Где находятся недоверенные данные? Какие компоненты взаимодействуют с внешними системами? Как минимизировать поверхность атаки?».

Мы помогаем спроектировать изоляцию между клиентами, выбрать режим работы сервисов (однопользовательский или многопользовательский), настроить контроль доступа и защитить критические компоненты: гипервизоры, системы хранения, API.

Пример подхода security by design

Один из таких примеров — система управления доступом IAM. Через неё проходит каждый запрос в облаке: от запуска виртуальной машины до чтения файла.

Изначально система была простой: три предопределённые роли и выдача доступов на уровне всего облака. Такой подход быстро стал негибким. Мы перестроили систему: теперь права можно назначать на отдельные ресурсы, группы ресурсов и сервисные аккаунты. Это позволяет следовать принципу минимальных привилегий — каждому пользователю и сервису даётся ровно столько прав, сколько необходимо для выполнения задачи. IAM стал фундаментом безопасности облака — он обеспечивает аутентификацию и авторизацию, интегрируется с внешними системами и позволяет клиентам строить сложные сценарии управления доступом.

Работа с командами разработки

После того как мы спроектировали архитектуру, начинается непосредственная разработка. Здесь мы работаем с командами через конкретные процессы и инструменты.

Специалисты ИБ курируют группы разработчиков, разрабатывая для них понятные стандарты безопасной разработки. Мы проводим security review — проверку архитектурных решений и кода — и указываем на проблемы: небезопасная библиотека, избыточная функциональность (есть готовое решение), идея требует доработки с точки зрения безопасности.

Мы также осуществляем регулярные аудиты — анализируем, насколько команды следуют стандартам, выявляем отклонения и помогаем их устранить.

Разработчики и безопасники смотрят на код по-разному. Для нас решение может выглядеть простым: добавили патч — уязвимость закрыта. Но для разработчиков это десятилетняя ответственность: сопровождение, мониторинг, дежурства, совместимость. То, что с нашей стороны кажется быстрым исправлением, для них — технический долг, который будет жить в системе годами. Поэтому важно находить баланс и работать вместе.

Эшелонированная защита от уязвимостей

Работа с уязвимостями — это многоуровневый процесс. У нас есть регламент, который определяет подход к работе с ними, сроки устранения и типы уязвимостей, подлежащие закрытию. Главный принцип — эшелонированная защита. То есть мы анализируем уязвимости на всех этапах жизненного цикла продукта, выстраивая несколько слоёв контроля:

- на этапе разработки, когда разработчик пишет код;

- во время сборки финального продукта;

- при тестировании и выкатке, когда код движется к продакшену;

- в продакшене — мониторинг работающего кода и среды его исполнения;

- при анализе внешнего периметра: как мы выглядим со стороны, что видят клиенты и потенциальные злоумышленники.

Для дополнительной проверки используем пентесты, когда внешняя компания пытается взломать периметр и эксплуатировать уязвимости. Также проводим учения purple team: наш SOC и внешняя команда атакующих совместно моделируют сценарии обхода защиты. Это включает не только внешние атаки, но и сценарии, когда злоумышленник уже внутри — например, сотрудник с корпоративным ноутбуком.

Цель — находить уязвимости на самом раннем этапе, чтобы минимизировать затраты на их устранение.

Пример работы с командой управляемых баз данных (Managed Databases, MDB)

Управляемые базы данных — одни из самых сложных и критичных сервисов облака. Клиенты доверяют нам свои данные, и любая ошибка в архитектуре может привести к утечке или потере информации. Здесь множество архитектурных особенностей: изоляция между клиентами, управление доступом на уровне СУБД, резервное копирование, шифрование данных в покое и в движении.

Как мы работаем: курируем группу разработчиков MDB особенно тщательно. Проводим регулярные security review, аудиты кода, анализируем архитектурные решения. Совместно планируем задачи на квартал: что нужно сделать, чтобы снизить риски.

Примеры наших действий:

- выявляем небезопасные библиотеки с известными уязвимостями и рекомендуем замену;

- предлагаем изменения в архитектуре для улучшения изоляции между клиентскими данными;

- помогаем разработчикам понять, какие готовые компоненты безопасности можно использовать вместо написания кода с нуля;

- проводим моделирование угроз для новых функций до релиза.

Челлендж: ресурсы ограничены, мы не можем уделять всем группам разработчиков одинаковое внимание. Поэтому приоритизация критична — MDB получает максимум нашего времени именно из-за критичности данных, которые там хранятся.

Результат: благодаря постоянному взаимодействию мы снижаем риски в сервисе, который используют сотни клиентов для хранения критически важных данных. Многие уязвимости устраняются ещё на этапе проектирования, до написания кода.

Система дежурств и реагирование на инциденты

В команде ИБ нет чёткого разделения на «обычные» и «инцидентные» дни — происшествия случаются непредсказуемо. В штатном режиме работа строится вокруг двух активностей: дежурств и проектной работы.

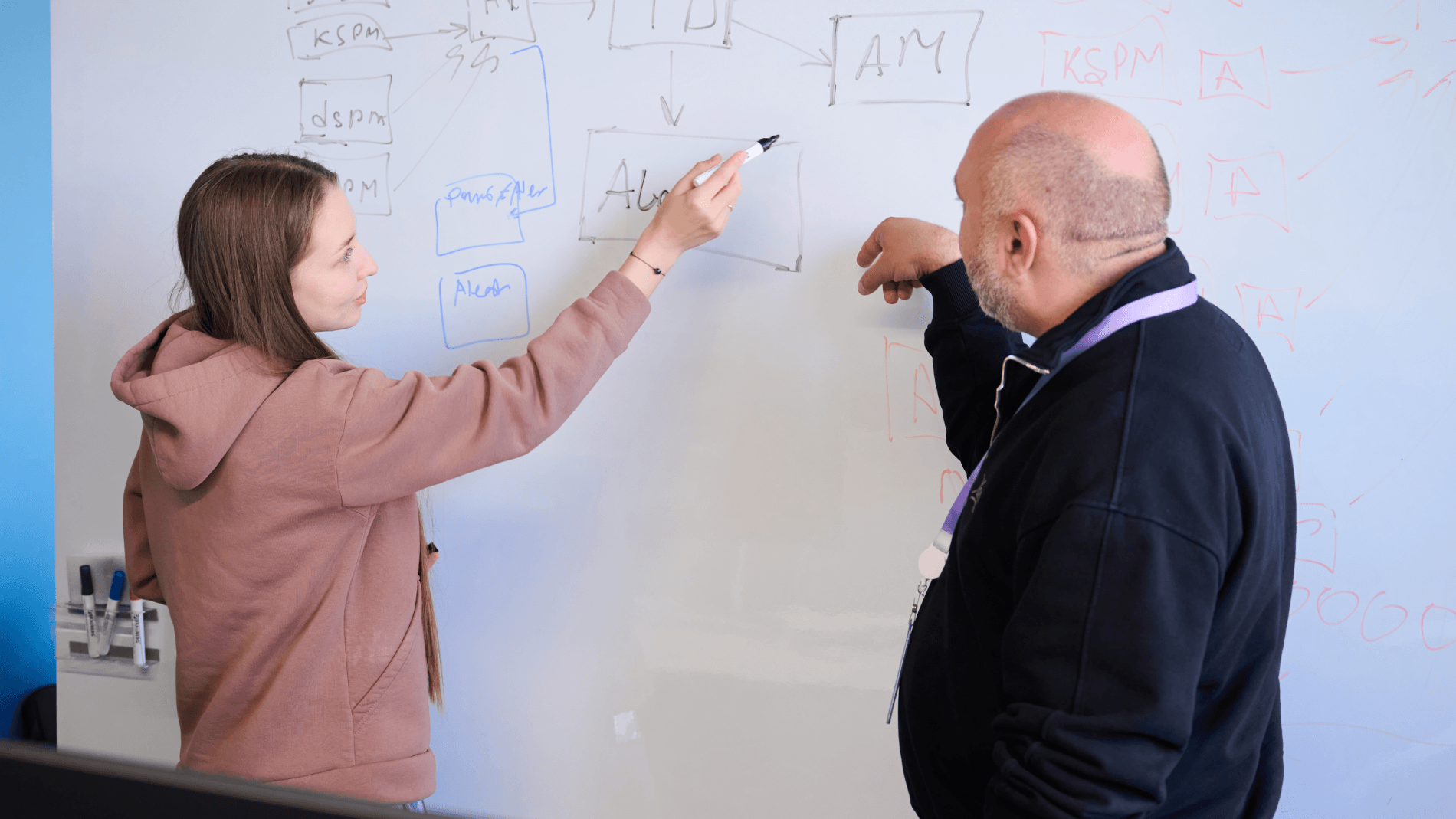

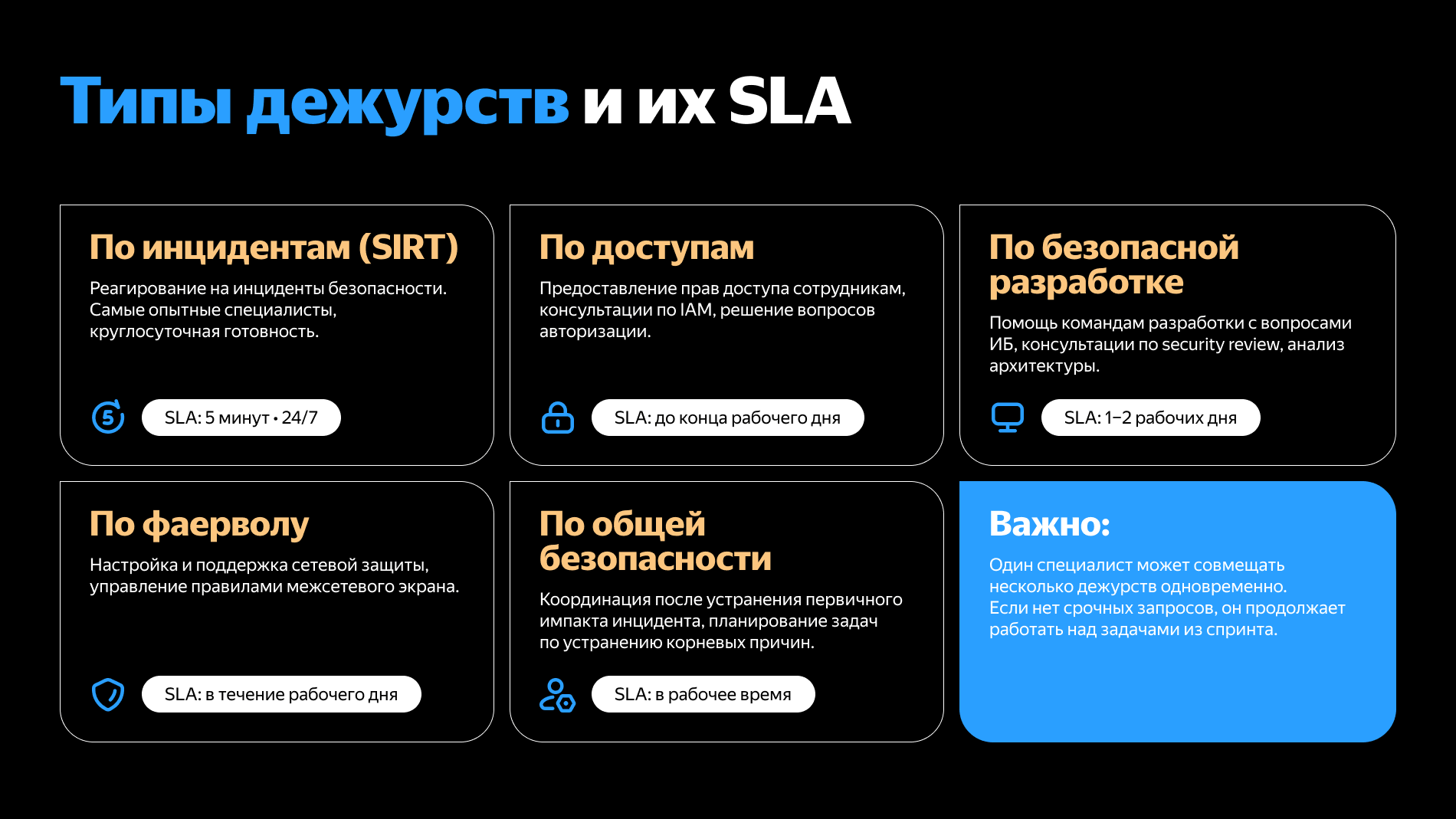

У нас несколько типов дежурств:

Когда возникает инцидент, дежурный по инцидентам немедленно прекращает все текущие дела и приступает к реагированию. Его задачи — снять первичное воздействие, провести анализ и проинформировать клиентов в соответствии с SLA. После этого инцидент передаётся дежурному по общей безопасности, который определяет действия для устранения корневой причины или распределяет задачи по командам.

Вне дежурств команда работает над квартальными планами, которые вытекают из стратегических целей. Планы делятся на задачи, распределяемые в двухнедельных спринтах. Ребята в команде сами определяют порядок выполнения задач, балансируя между дежурствами и проектной работой.

Работа с клиентами

Взаимодействие с клиентами — это совместная работа нескольких направлений команды:

-

Исследование и продажа. Продуктовые менеджеры анализируют спрос на новые услуги безопасности, определяют их характеристики и стоимость. Они проводят интервью с клиентами, изучают рынок и формируют понимание того, какие решения нужны бизнесу. На основе этой аналитики отдел продаж выстраивает стратегию и заключает договоры.

-

Техническая настройка. После подписания договора специалисты SOC настраивают сервисы под потребности клиента. Это может быть настройка мониторинга событий безопасности, интеграция с существующей инфраструктурой, подключение систем логирования.

-

Поддержка и реагирование. При возникновении инцидентов специалисты SOC информируют клиента в соответствии с SLA и координируют действия по устранению угроз. Мониторинг ведётся круглосуточно, реагирование начинается в течение нескольких минут.

Большинство наших инструментов безопасности доступны клиентам в формате self-service — по принципу запуска виртуальной машины. Использовать и настраивать их клиенты могут самостоятельно.

Для нестандартных задач есть команда Cloud Trust. Она помогает реализовывать сложные сценарии в облаке — прежде всего в сфере финтеха, где вопросы безопасности определяют возможность существовать. Любая ошибка в архитектуре или настройках может стоить компании лицензии.

Пример работы Cloud Trust

Один из банков обратился к нам с задачей в сжатые сроки открыть специализированное юрлицо — расчётную небанковскую кредитную организацию (РНКО). Это отдельный тип финансовой организации со строгими регуляторными требованиями: банку нужно было доказать соответствие стандартам безопасности, пройти внешний аудит и обеспечить защищённую инфраструктуру для операционной деятельности.

Команда Cloud Trust подключилась в полном составе. Мы предоставили готовые архитектурные шаблоны под требования регулятора, чёткие инструкции по настройке сервисов облака, стандарты безопасности и рекомендации по построению инфраструктуры. Сформировали план прохождения обязательных пентестов, определили, какие средства защиты нужны на каждом уровне, и помогли подготовиться к аудиту.

Через несколько недель банк получил архитектуру, которую внешний аудитор признал соответствующей всем необходимым требованиям. Клиент получил лицензию и смог запустить расчётную деятельность в облаке без риска нарушить регуляторику.

Культура и возможности роста

В нашем направлении нет рутины. Мы работаем с системой, которая обслуживает миллионы пользователей и тысячи компаний. Каждое решение влияет на производительность, архитектуру и безопасность всей платформы.

При этом никто не остаётся со своей проблемой наедине. У нас много сильных инженеров, которые делятся опытом. Есть внутренние обучающие программы и профессиональные сообщества, где разработчики и безопасники вместе обсуждают архитектуру и ищут решения.

Многие приходят в ИБ из разработки и со временем растут до архитекторов безопасности. Бюрократии минимум — максимум кода, архитектуры и практики.

Планы на будущее

Наша стратегическая идея проста: если мы создаём технологию, мы обязаны сделать её безопасной, предсказуемой и полезной для общества. Сначала построили облако и разработали средства его защиты. Сейчас создаём искусственный интеллект — и параллельно инструменты защиты ИИ. На рынок ИБ мы вышли, чтобы закрыть вакуум в безопасности облачных и гибридных инфраструктур и дать компаниям любого масштаба защиту корпоративного уровня не только в облаке, но и в гибридных сценариях. Наша большая цель — создавать передовые технологии и одновременно средства защиты для них, чтобы бизнес мог использовать инновации безопасно.

Ребята в команде создают защищённые продукты с нуля: выбирают технологии, проектируют архитектуру, принимают ключевые технические решения. Они напрямую влияют на развитие бизнеса, решают нетривиальные инженерные задачи и растут вместе с продуктами, которые используют тысячи компаний.

Присоединяйтесь к команде

Если вы хотите решать сложные инженерные задачи, влиять на архитектуру облака и расти в команде, где ценят экспертизу и инициативу — приходите к нам.